Web Application Firewallポリシー(WAF)の作成からFront Doorへの適用手順

Azure Front DoorへのWeb Application Firewall(WAF)ポリシー適用手順です。

-

- Standard SKUからPremium SKUへアップグレード

- セキュリティポリシーの追加

- Web Application Firewall(WAF)ポリシー(フロンドアWAFポリシー)のデプロイ

- Web Application Firewall(WAF)ポリシーのAzure Front Doorエンドポイントへ割り当て

- 防止モードと検知モードの切り替え

Azure Front DoorでWAFを利用するための手順

Azure Web Application Firewall(WAF)とは

Azure Web アプリケーション ファイアウォール(公式サイト)

Webアプリケーションの前段に配置され、脆弱性を悪用した攻撃を検出・低減するための対策です。

悪意のある攻撃や、SQLインジェクションやクロスサイトスクリプティングなどの一般的なWeb脆弱性にも対応します。

Webアプリケーション自体に変更を加えることなく利用できます。

Azureでは、Azure Front DoorやAzure Application Gatewayと組み合わせて使用することが可能です。

今回は、Azure Front DoorでのWeb Application Firewall(WAF)の設定手順について確認しています。

Premium SKUの場合は追加料金なしでWeb Application Firewall(WAF)を利用できる

Azure Front DoorにはStandardとPremiumの2つのSKUがあります。

価格モデルの比較(Azure Front Door レベル間の価格を比較する)

Premiumを利用すると、Web Application Firewall(WAF)を追加料金なしで利用できます。

※クラシックSKUでもWAFは利用可能ですが、今回は説明からのぞいてます。

Azure Front Doorのリソース作成手順

Azure Front Doorのリソースデプロイ手順については、こちらで紹介しています。

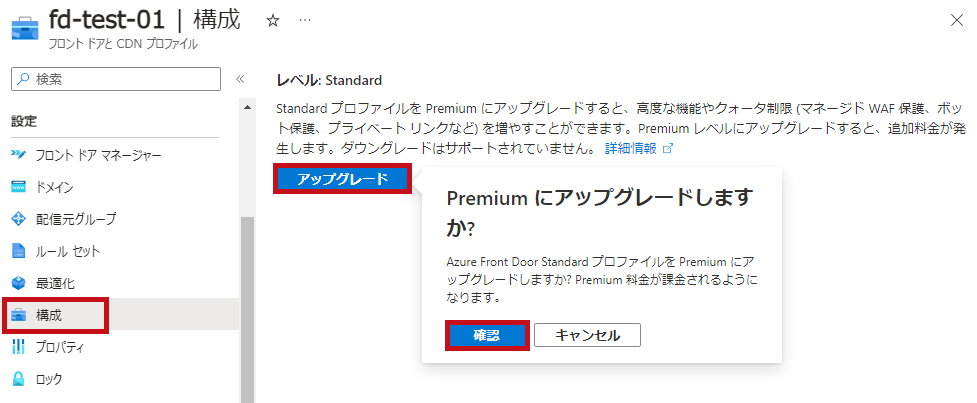

Premium SKUにアップグレード

事前に準備したAzure Front DoorのリソースがStandard SKUだったため、最初にPremium SKUへアップグレードします。

| Premium SKUにアップグレード | |

|

左側のメニューから構成を選択します。 |

|

|

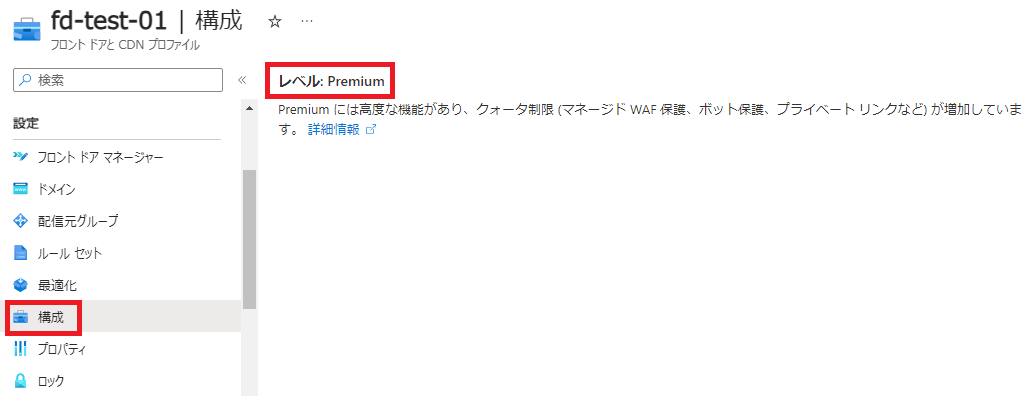

しばらくすると、Premium SKUにアップグレードされます。 |

|

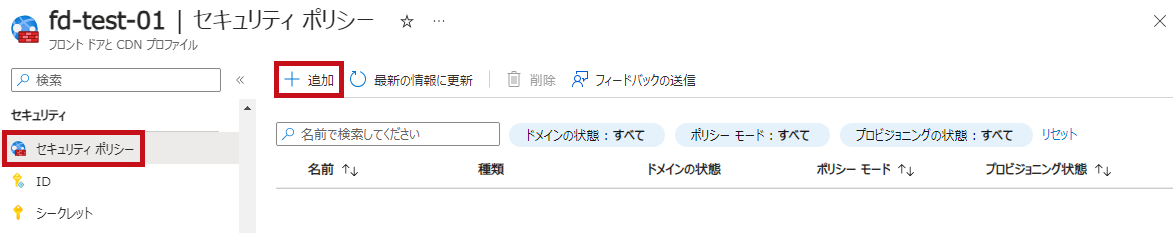

セキュリティポリシーを追加

Web Application Firewall(WAF)を利用するためには、セキュリティポリシーを追加する必要があります。

WAFの割り当ては、ドメイン(エンドポイント)単位で行います。

今回、セキュリティポリシー名はfd-security-policy-01、WAFポリシー名はdwafpolicy01としています。

| セキュリティポリシーの追加 | |

|

左側のメニューでセキュリティポリシーを選択します。 |

|

|

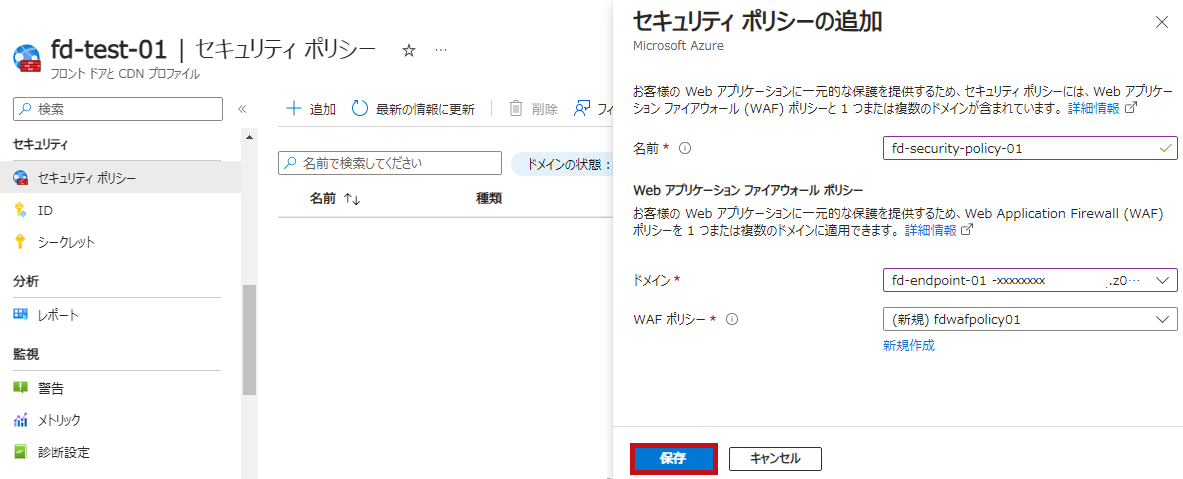

セキュリティポリシー名や割り当てるドメインを選択します。 |

|

|

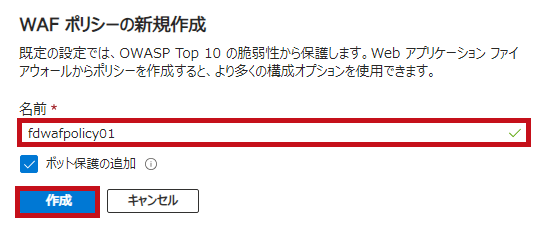

WAFポリシー名を入力し、作成を選択します。 ※ボット保護の追加にチェックを入れると、BotManagerRuleSetが有効になります。 |

|

|

セキュリティポリシーの追加画面にある、保存を選択します。 |

|

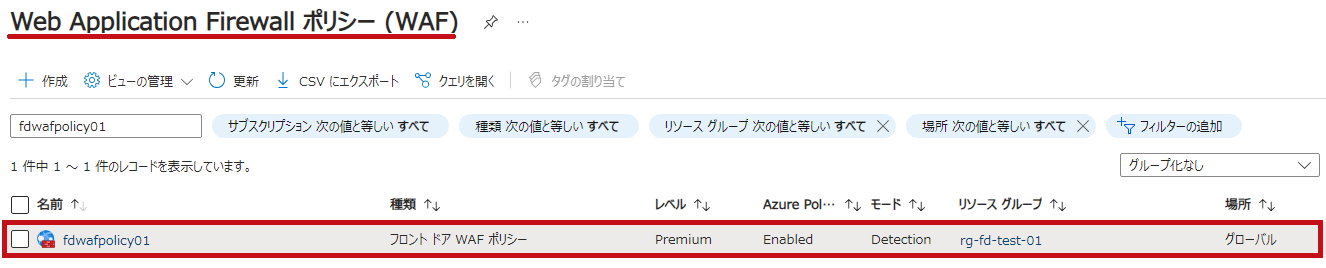

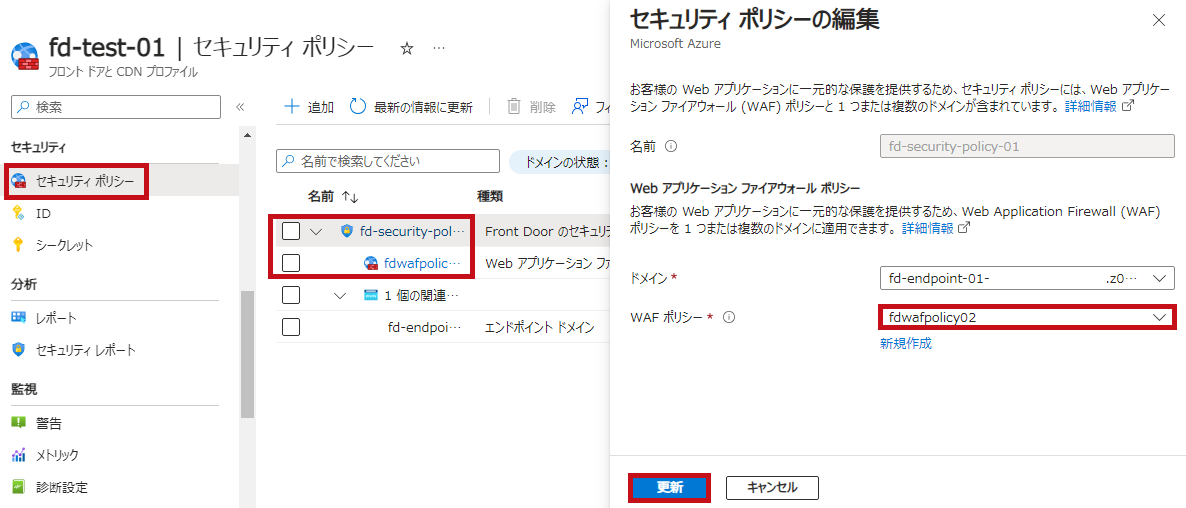

新規に作成されたWeb Application Firewallポリシー

セキュリティポリシーの追加が完了すると、Web Application Firewallポリシーが新規作成されています。

| Web Application Firewallポリシーを確認 | |

|

新規にフロント ドア WAFポリシーが作成されていることを確認できます。 |

|

|

エンドポイントドメインにWeb Application Firewallポリシーが割り当てられていることが確認できます。 |

|

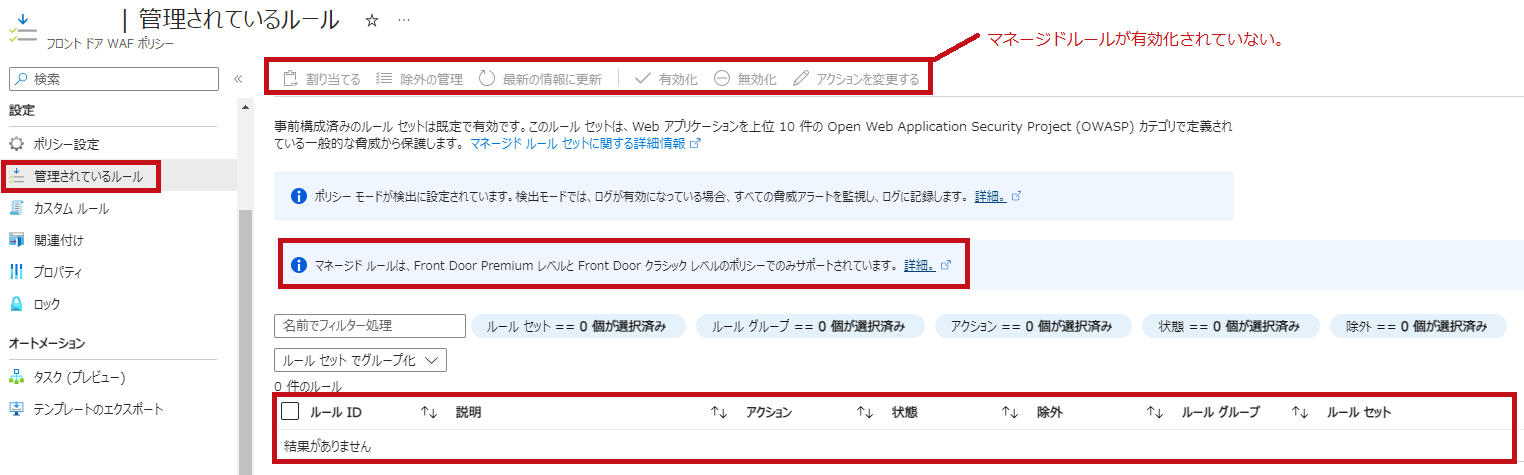

Standard SKUの場合

Azure Front Door Standardでもセキュリティポリシーの割り当てが可能です。

マネージドルールは無効化された状態で、Web Application Firewallポリシーのリソースが作成されます。

| Standard SKUの場合 | |

|

マネージドルールが無効な状態となっています。 |

|

※Standard SKUの場合でも、カスタムルールの設定やポリシー設定が可能です。

—広告—

Web Application Firewallポリシー作成して割り当て

Web Application Firewallポリシーを作成

個別にWeb Application Firewallポリシー(Front Door WAFポリシー)を作成し、Azure Front Doorに割り当てることもできます。

Web Application Firewallポリシー(Front Door WAFポリシー)を作成します。

Web Application Firewall(WAF)ポリシー名はdwafpolicy02としています。

-

- 基本設定:適用対象リソース(Front Door、Application Gateway)やポリシーモード

- 管理されているルール:適用するマネージメントルールセット

- ポリシー設定:ルール合致時のレスポンス(表示画面や応答コード)

- カスタムルール:ユーザー自身が作成するルール

- 関連付け:適用対象のリソース作成

- タグ:リソースに割り当てるタグ

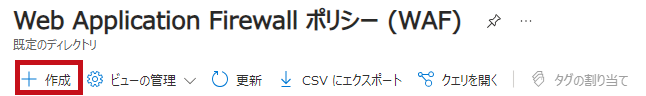

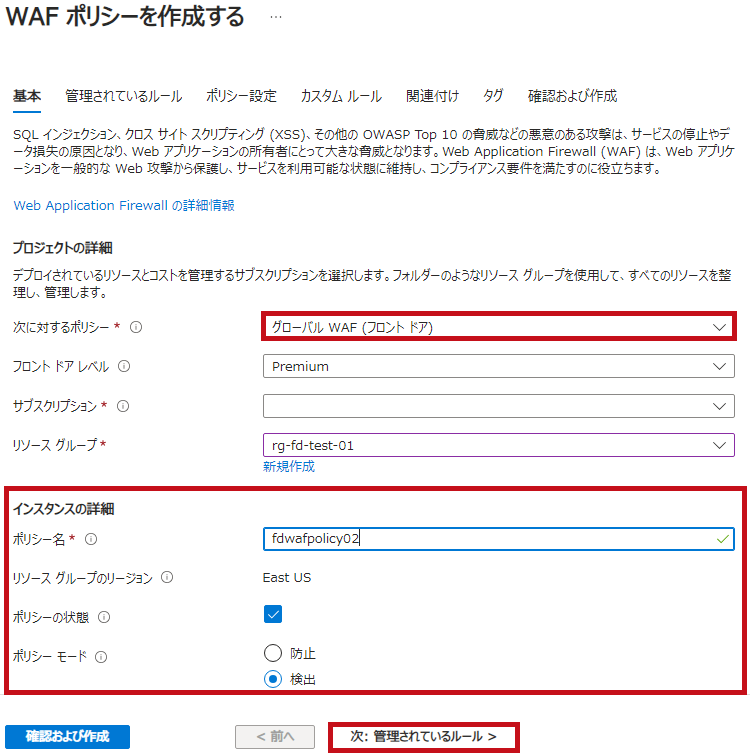

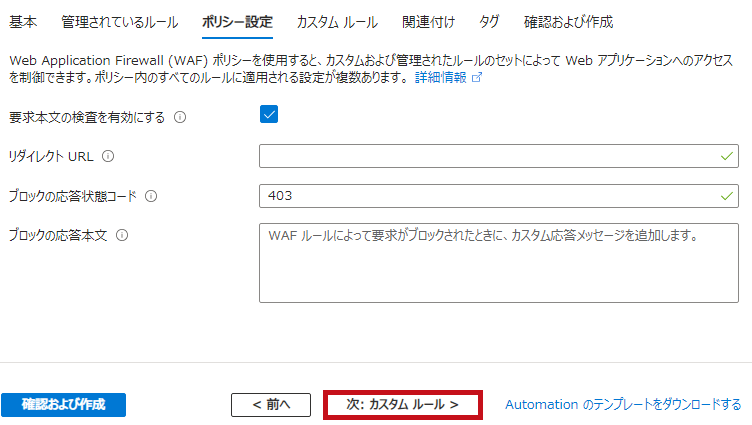

| Web Application Firewallポリシーを作成 | |

|

Web Application Firewallポリシー(WAF)で作成を選択します。 |

|

|

ポリシーは適用対象に合わせて、グローバルWAF(Front Door)とリージョンWAF(Application Gateway)から選択します。 ※Front Doorレベルでは、StandardやClassicも選択できます。 |

|

|

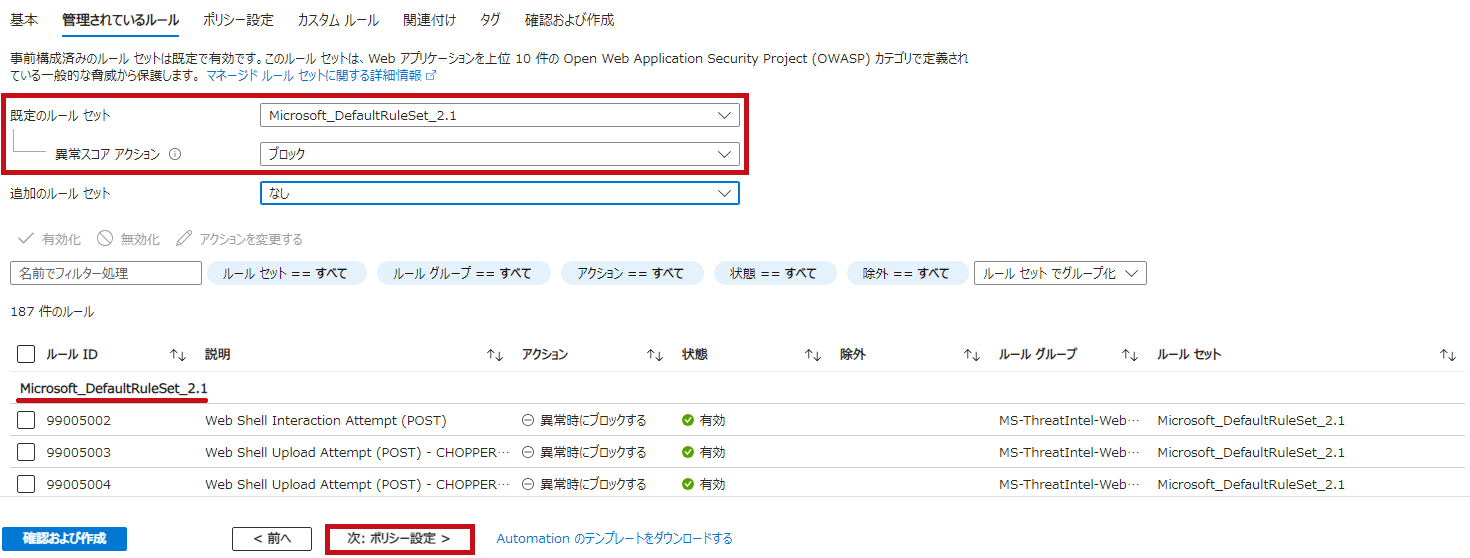

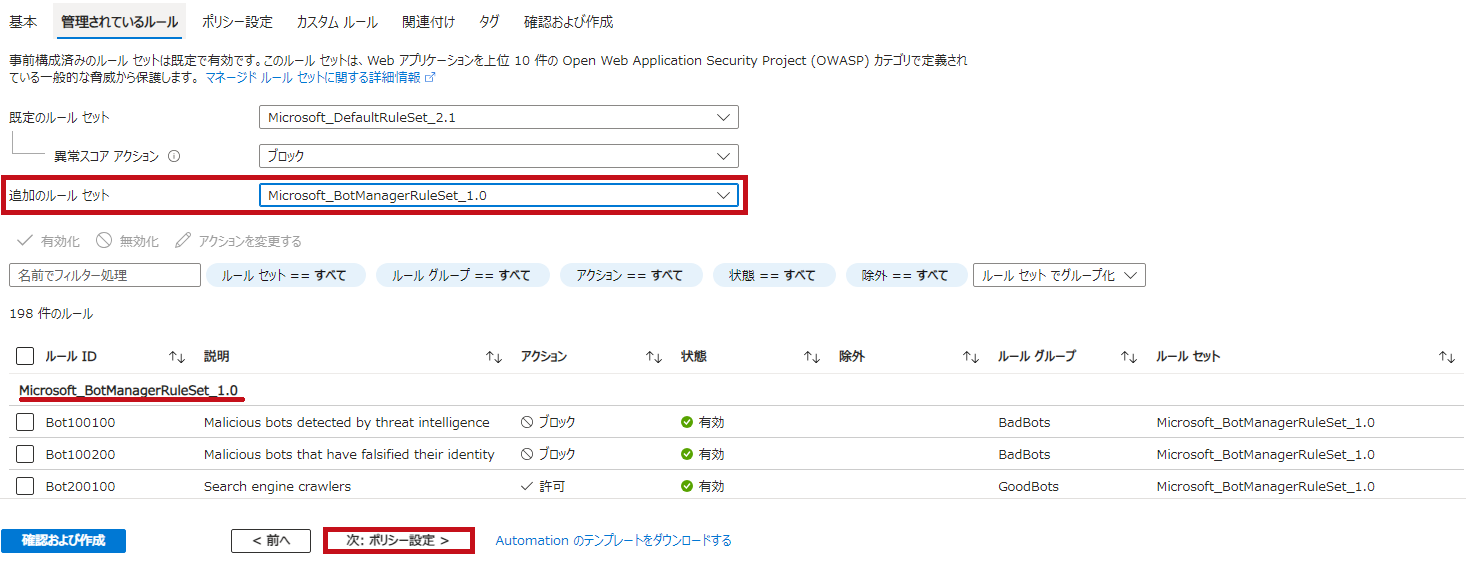

マネージドルールの設定画面です。

|

【DefaultRuleSetを有効化】 |

|

【BotManagerRuleSetを有効化】 |

|

|

ポリシー設定です。 ※ポリシー設定手順については、こちらで紹介しています。 |

|

|

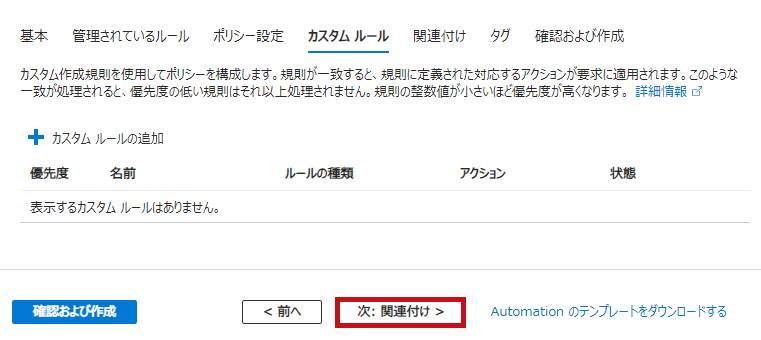

カスタムルールの作成画面です。 ※カスタムルールの作成については、こちらで紹介しています。 |

|

|

関連付けの設定画面です。 |

|

|

確認画面です。 |

|

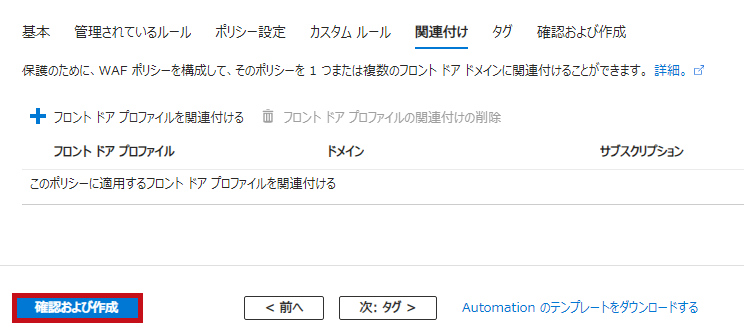

WAFポリシーをFront Doorのドメインに割り当て

作成したWeb Application Firewallポリシー(Front Door WAFポリシー)をドメイン割り当てます。

セキュリティポリシーのメニューで設定します。

| Front DoorのドメインにWAFポリシーを割り当て | |

|

左側のメニューでセキュリティポリシーを選択します。

|

|

|

|

|

関連付けの内容が表示されます。 |

|

※1つのWeb Application Firewallポリシー(Front Door WAFポリシー)を、複数のエンドポイントドメインに割り当てることも可能です。

ポリシー設定やカスタムルールの作成手順

Web Application Firewallポリシー(フロンドアWAFポリシー)でのポリシー設定やカスタムルールの作成手順については、こちらで紹介しています。

防止モードと検知モードの切り替え手順

防止モードと検知モードの切り替えは、Web Application Firewallポリシー(Front Door WAFポリシー)で設定します。

| 防止モードと検知モードの切り替え手z積ん | |

|

左側のメニューで概要を選択します。 |

|

|

セキュリティポリシーを確認します。 |

|

—広告—

最後に

今回は、Azure Front DoorへのWeb Application Firewallポリシー(WAF)適用手順を確認しました。

Web Application Firewallポリシー(WAF)を利用して、Azure Front Doorのセキュリティポリシーが設定できることが分かりました。

エンドポイントドメイン単位で割り当てできることも分かりました。

引き続き、いろいろ試してみたいと思います。

Azure Front DoorのWeb Application Firewallポリシー(WAF)ログについては、こちらで紹介しています。