Windows Server 2025のファイアウォール受信規則構成手順(ICMPv4(Ping応答)を許可)

Windows ServerでWindows Defenderファイアウォールの受信の規則を設定する手順です。

ICMPv4(Ping)の接続許可を例に手順を確認しています。

接続の許可および拒否はWindows Defenderファイアウォールの詳細設定で行います。

今回は、新規に受信の規則を構成する場合と、既定の受信規則を利用する場合の手順を確認しています。

また、PowerShellを利用したWindows Defenderファイアウォールの規則の構成や操作手順についても確認しました。

※ICMPv4(Ping)を例に確認していますが、同様の手順で他のプロトコルやポートの接続許可設定を作成することができます。

※本記事は、Windows Server 2025 Datacenter Azure Editionを利用して確認しています。

※本記事内では、セキュリティが強化されたWindows DefenderファイアウォールをWindows Defenderファイアウォールとして表記しています。

- 1. Windows Defenderファイアウォールの受信の規則を構成する手順(ICMPv4(Ping)を許可)

- 2. PowerShellを使用してWindows Defenderファイアウォールの受信規則を構成する手順

- 2.1. 新規に受信の規則を構成する場合はNew-NetFirewallRuleを使う

- 2.2. 規則の設定を確認する場合はGet-NetFirewallRuleを使う

- 2.3. 規則の設定を変更する場合はSet-NetFirewallRuleを使う

- 2.4. 規則を無効化する場合はDisable-NetFirewallRuleを使う

- 2.5. 規則を有効化する場合はEnable-NetFirewallRuleを使う

- 2.6. Set-NetFirewallRuleを使用しても規則を無効化できる

- 2.7. 規則を削除する場合はRemove-NetFirewallRuleを使う

- 2.8. 同じ表示名の規則を確認する方法

- 3. 最後に

Windows Defenderファイアウォールの受信の規則を構成する手順(ICMPv4(Ping)を許可)

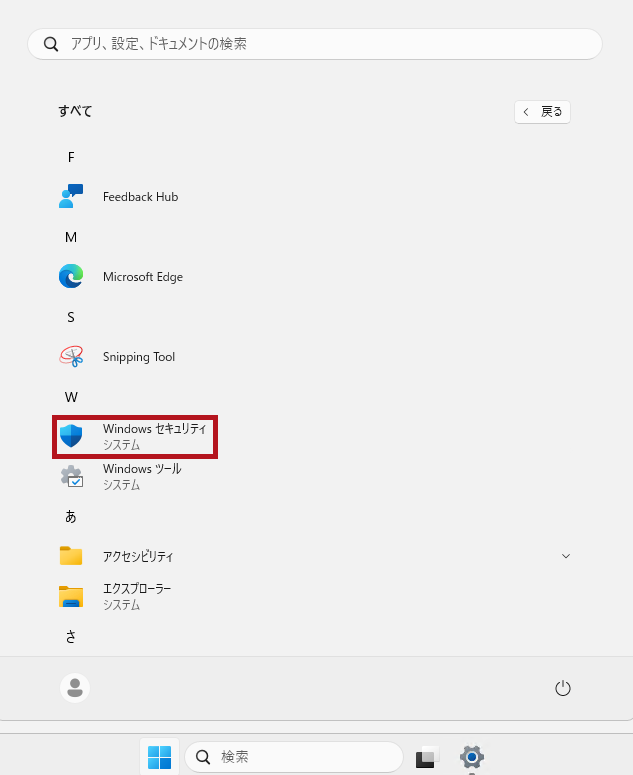

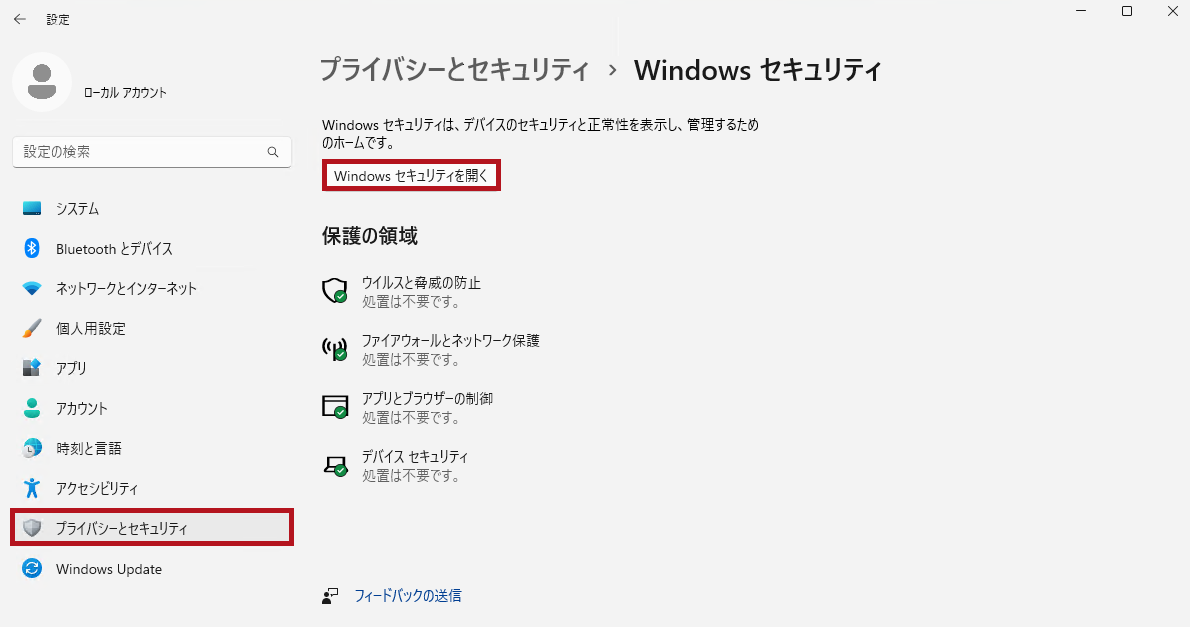

Windows セキュリティの表示方法

Windowsセキュリティの表示方法について説明します。

ファイアウォールとネットワーク保護の設定画面は、Windowsセキュリティからも表示できます。

| Windowsセキュリティを表示 | |

| Windowsのスタートボタンを選択します。 すべてのアプリを選択します。 Windowsセキュリティを選択します。 |

|

|

|

| システム設定のプライバシーとセキュリティからも表示できます。 |  |

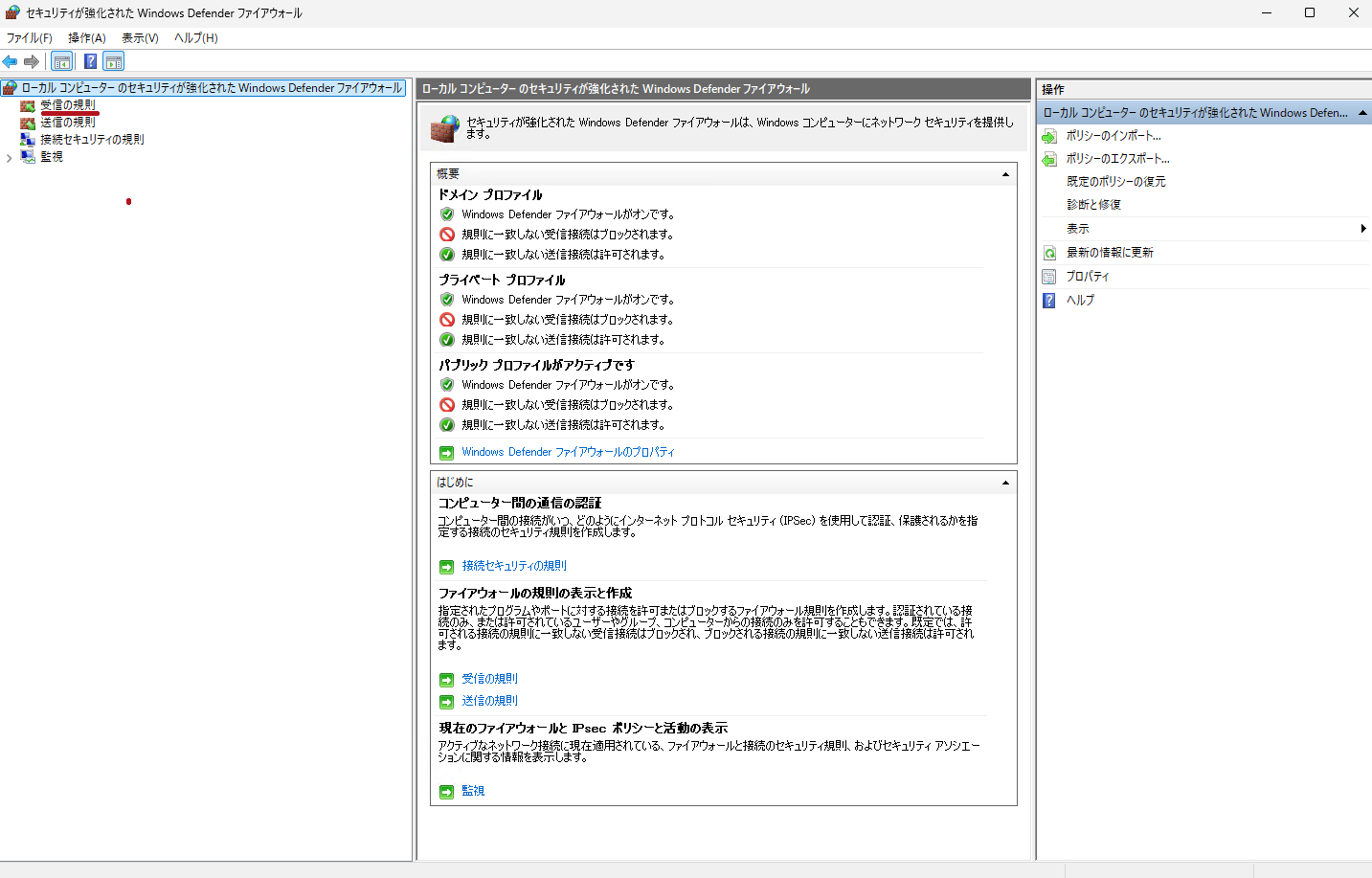

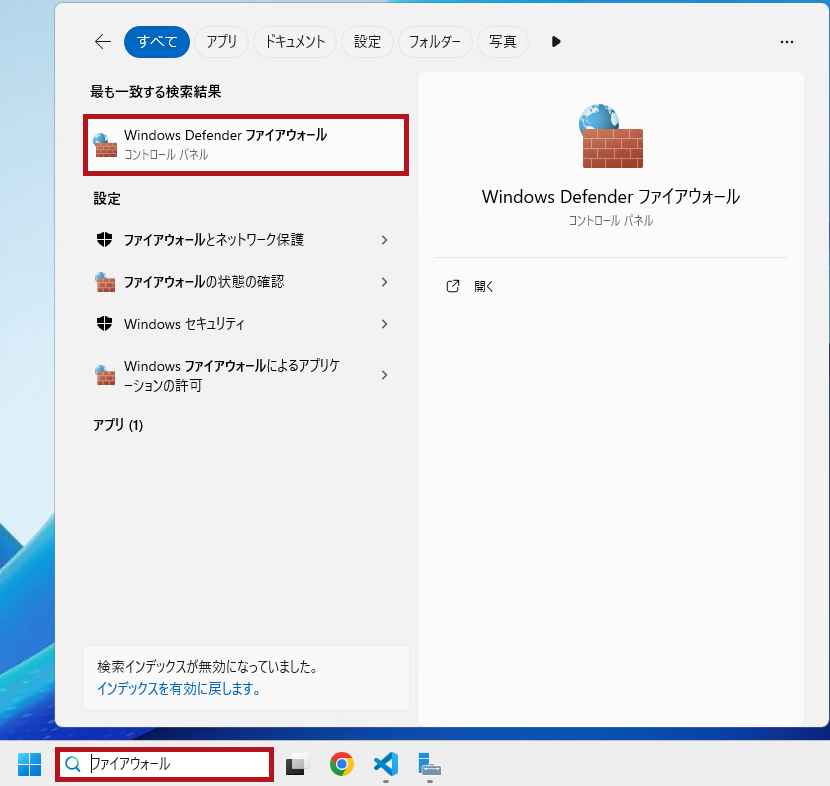

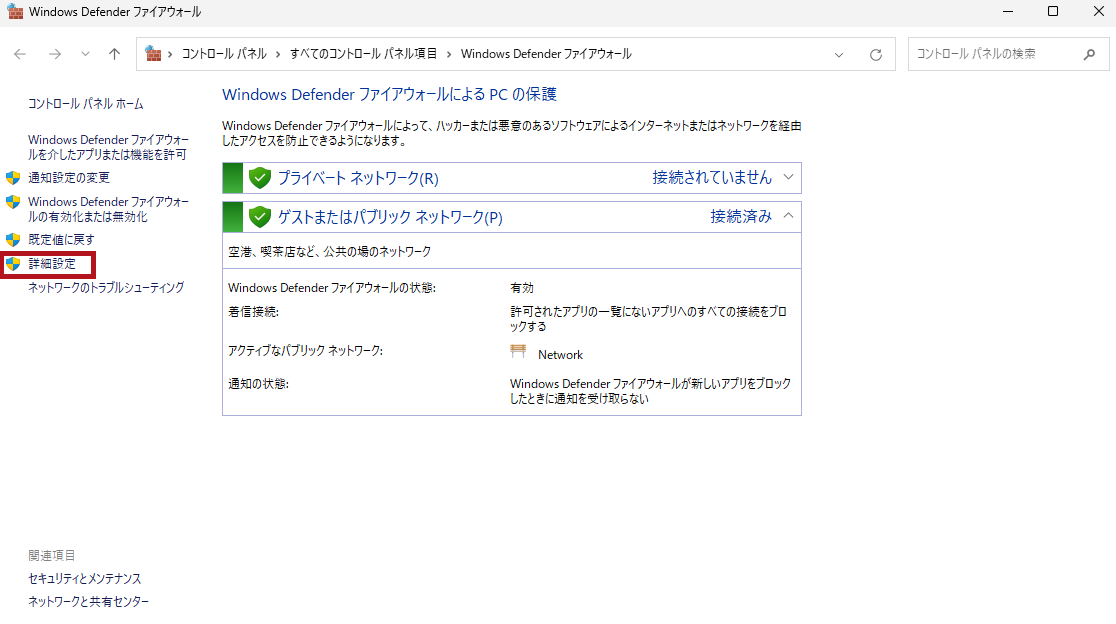

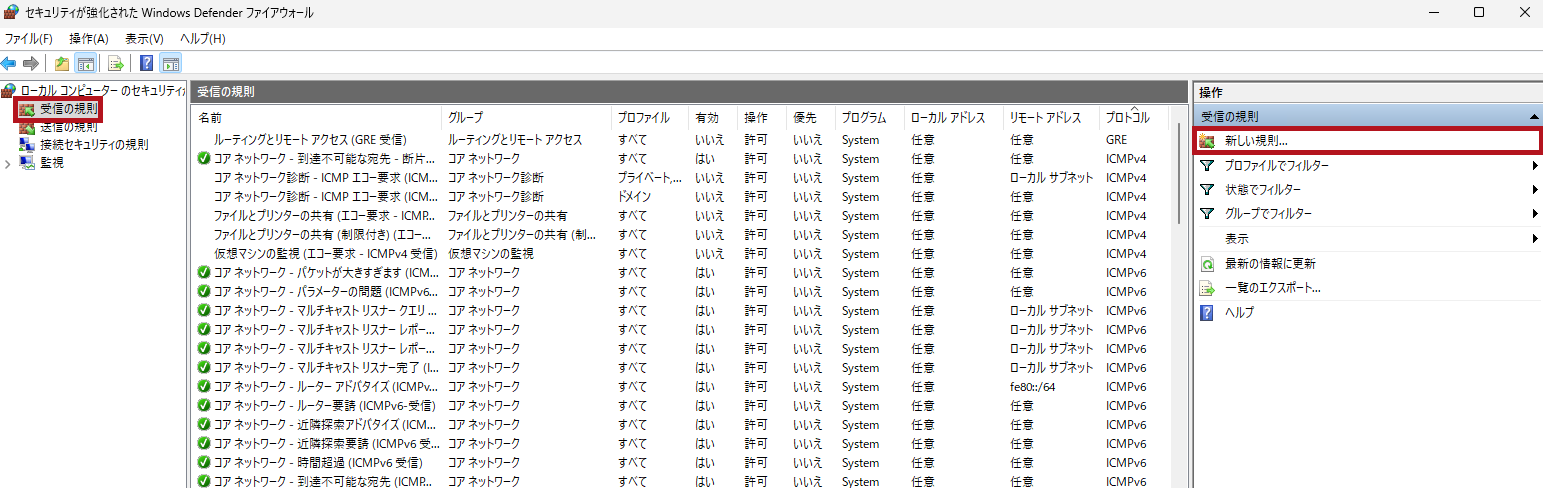

Windows Defenderファイアウォールの詳細設定画面の表示方法

Windows Defenderファイアウォールの詳細設定画面の表示方法です。

Windows Defenderファイアウォールでは、Windowsが外部とのアクセス接続を許可または拒否するための設定を行います。

受信規則や送信規則は、詳細設定から構成します。

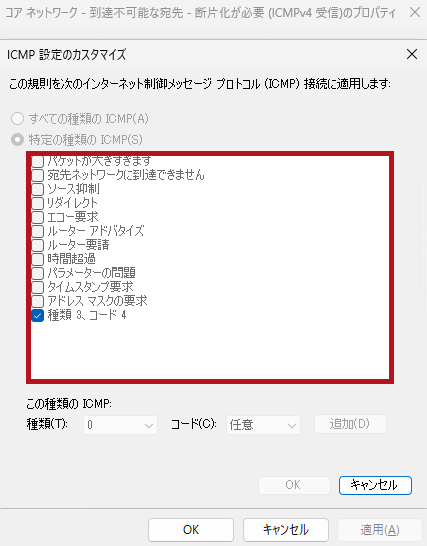

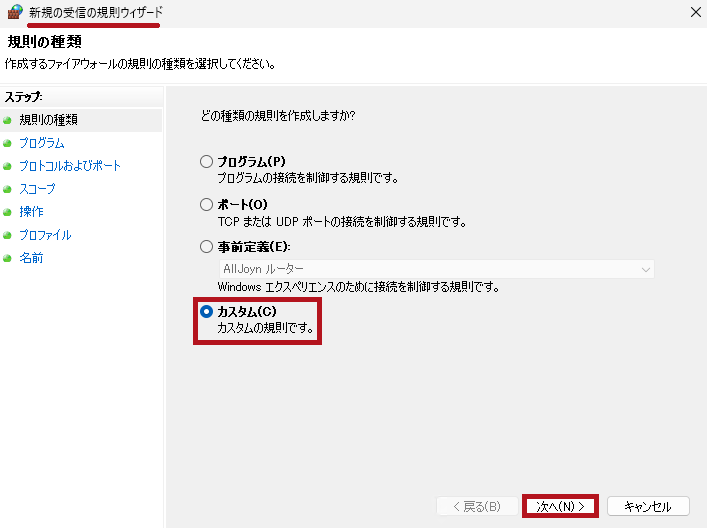

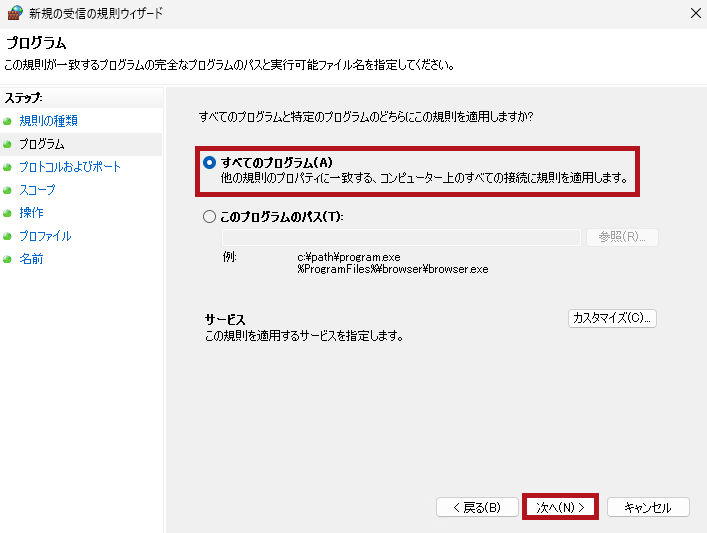

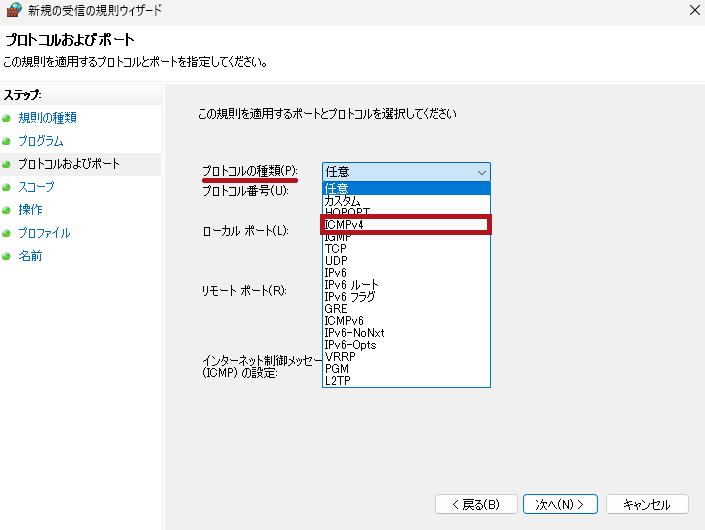

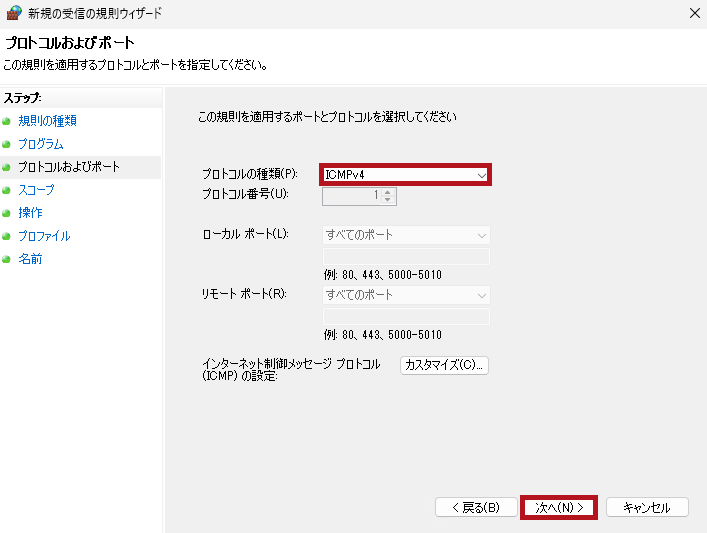

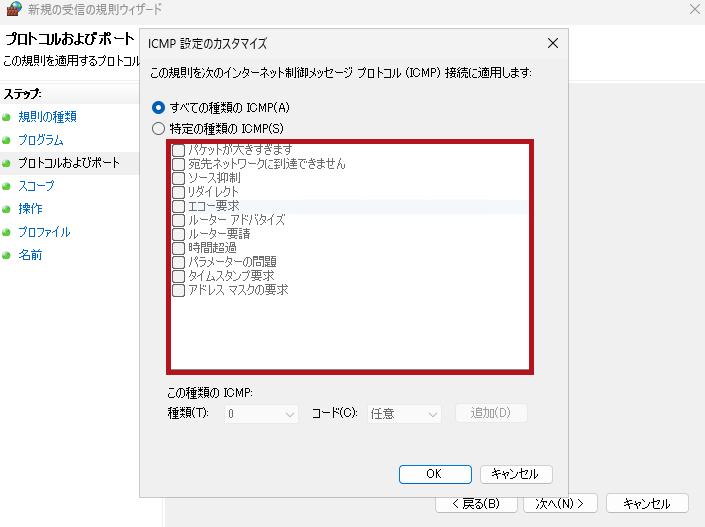

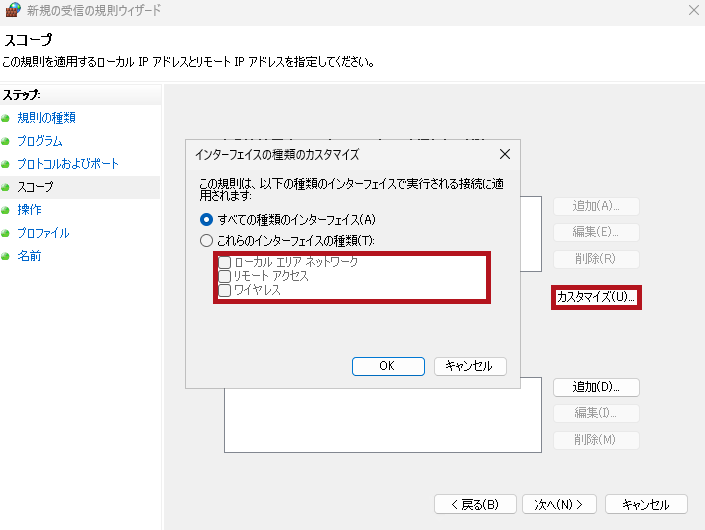

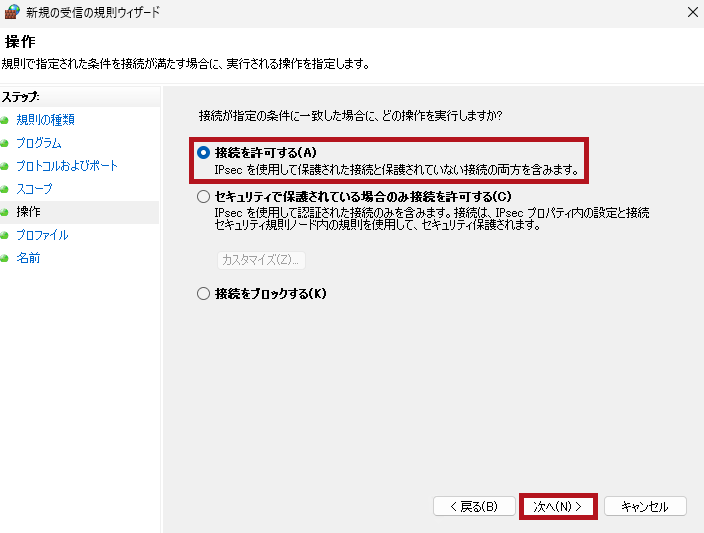

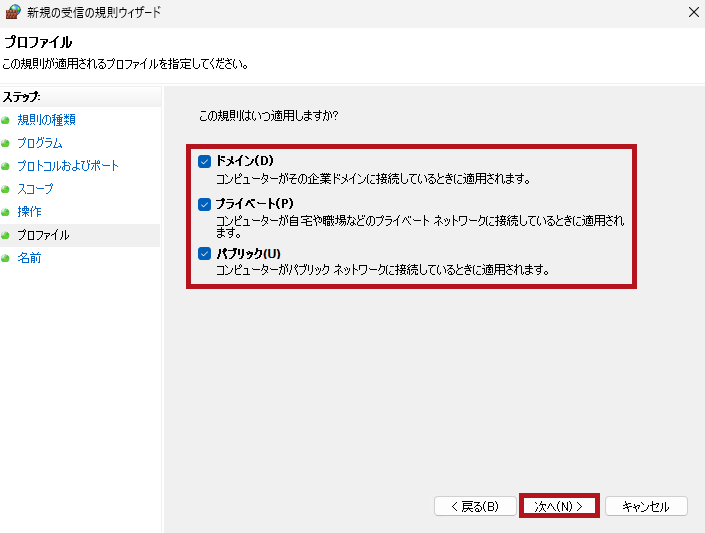

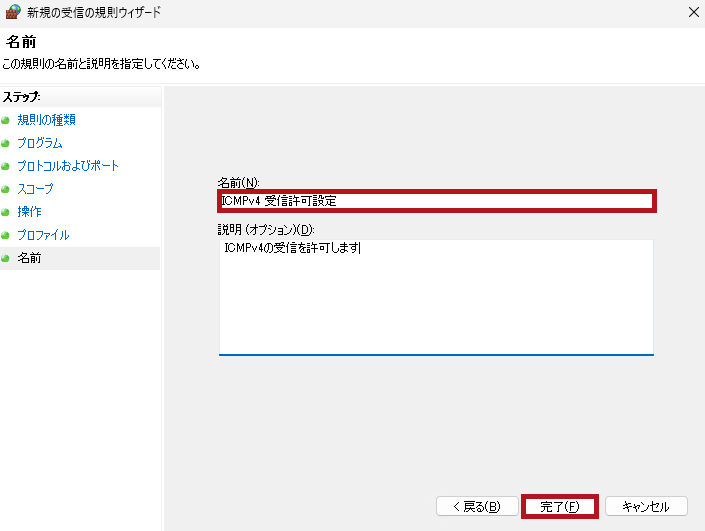

新規に受信の規則を作成する場合の手順

新規に受信の規則を構成するための手順です。

今回はICMPv4(Ping)の受信を許可するための設定を行います。

設定は、Windows Defenderファイアウォールの詳細設定画面から行います。

なお、明示的に作成した規則は既定の規則よりも優先されます。

また、規則を適用するプロファイルも指定できます。

なお、推奨事項にも記載がありますが、受信または送信ルールを作成するときは、後から誰が見ても分かるようにする必要があります。

Pingを実行してICMPv4の受信を確認

ローカルIPアドレスおよびパブリックIPアドレスからPingを実行し、ICMPv4の受信を確認します。

| ICMPv4(Ping)の受信を確認 | |

|

※IPアドレスはダミーのアドレスに置き換えています。

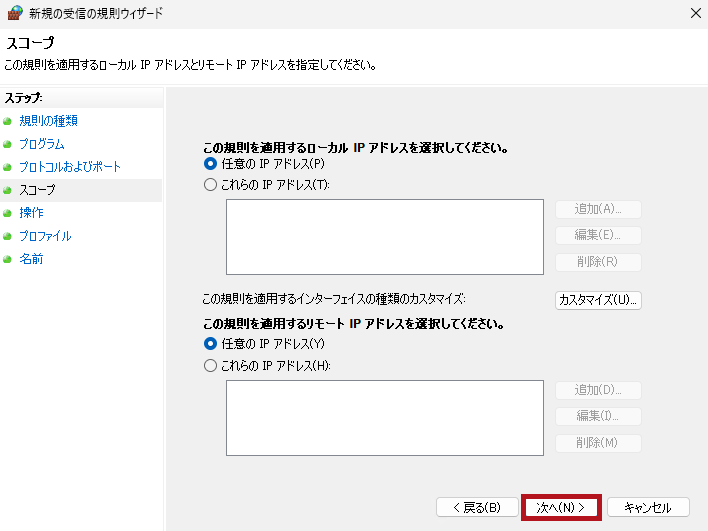

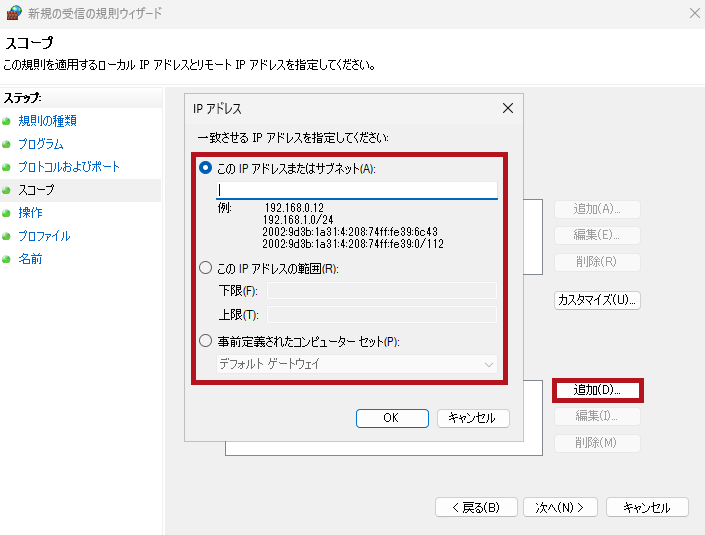

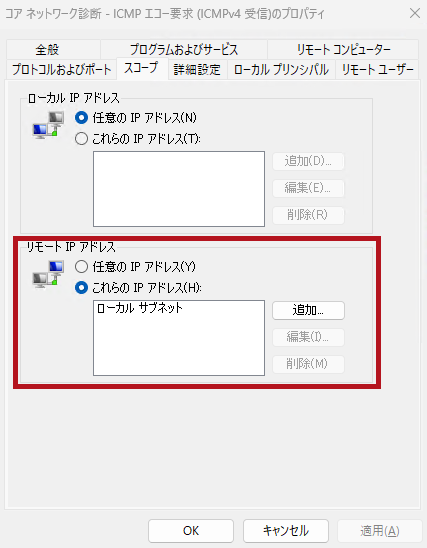

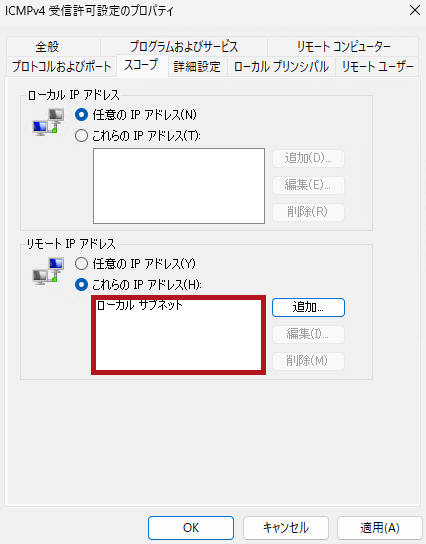

受信の規則のリモートIPアドレスを制限する

受信の規則のスコープから、リモートIPアドレスやローカルIPアドレスの設定を追加・変更することができます。

| 受信の規則のスコープを設定変更 | |

|

作成した受信の規則を選択すると、プロパティ画面が表示されます。 ※例では、新規に構成した受信の規則のリモートIPアドレスをローカルサブネットのみに制限しています。 |

|

受信規則のリモートIPアドレスをローカルサブネットのみに制限した後、Pingを実行して確認します。

この場合、パブリックIPアドレスからのPingは拒否されていることが確認できます。

| ICMPv4(Ping)の受信を確認 | |

|

※IPアドレスはダミーのアドレスに置き換えています。

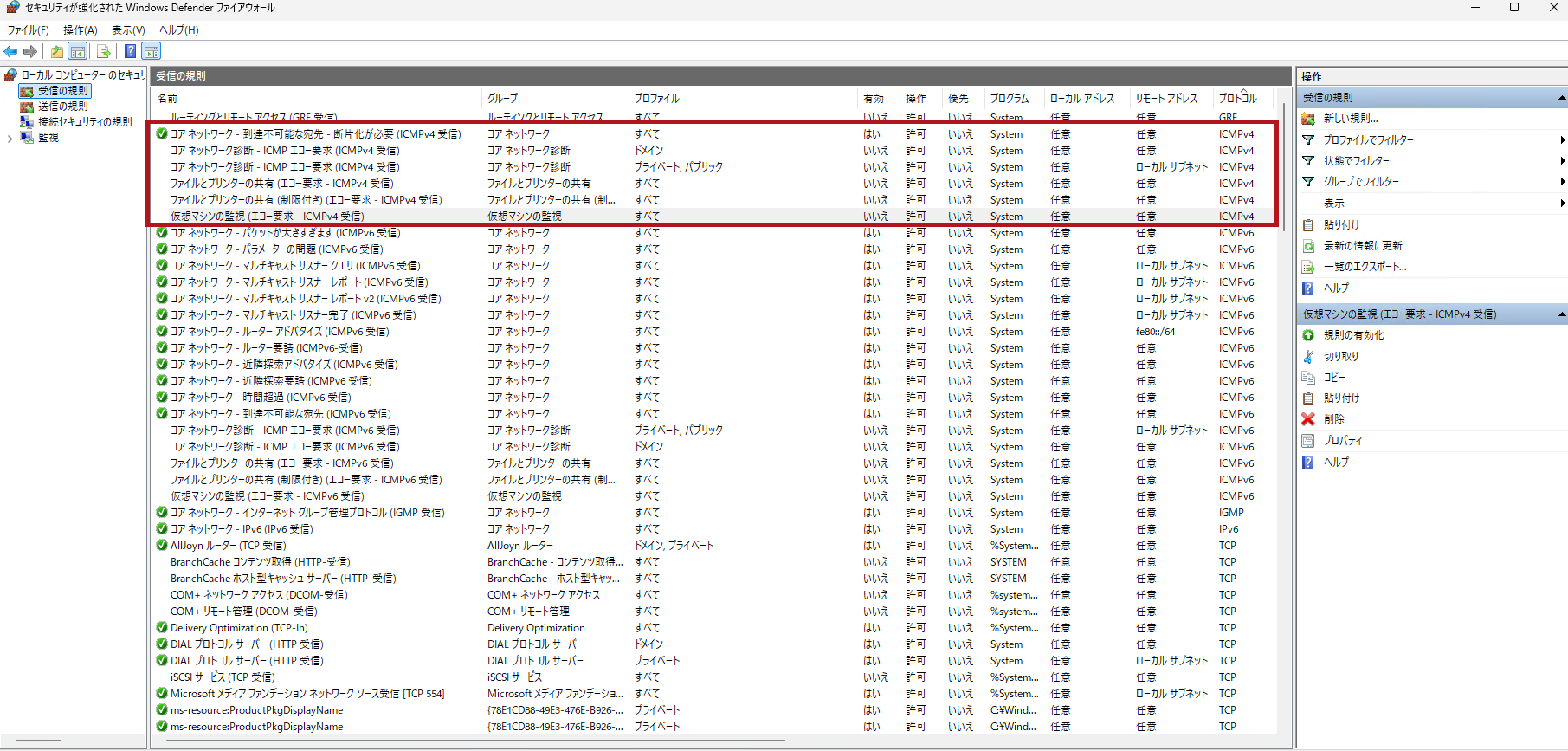

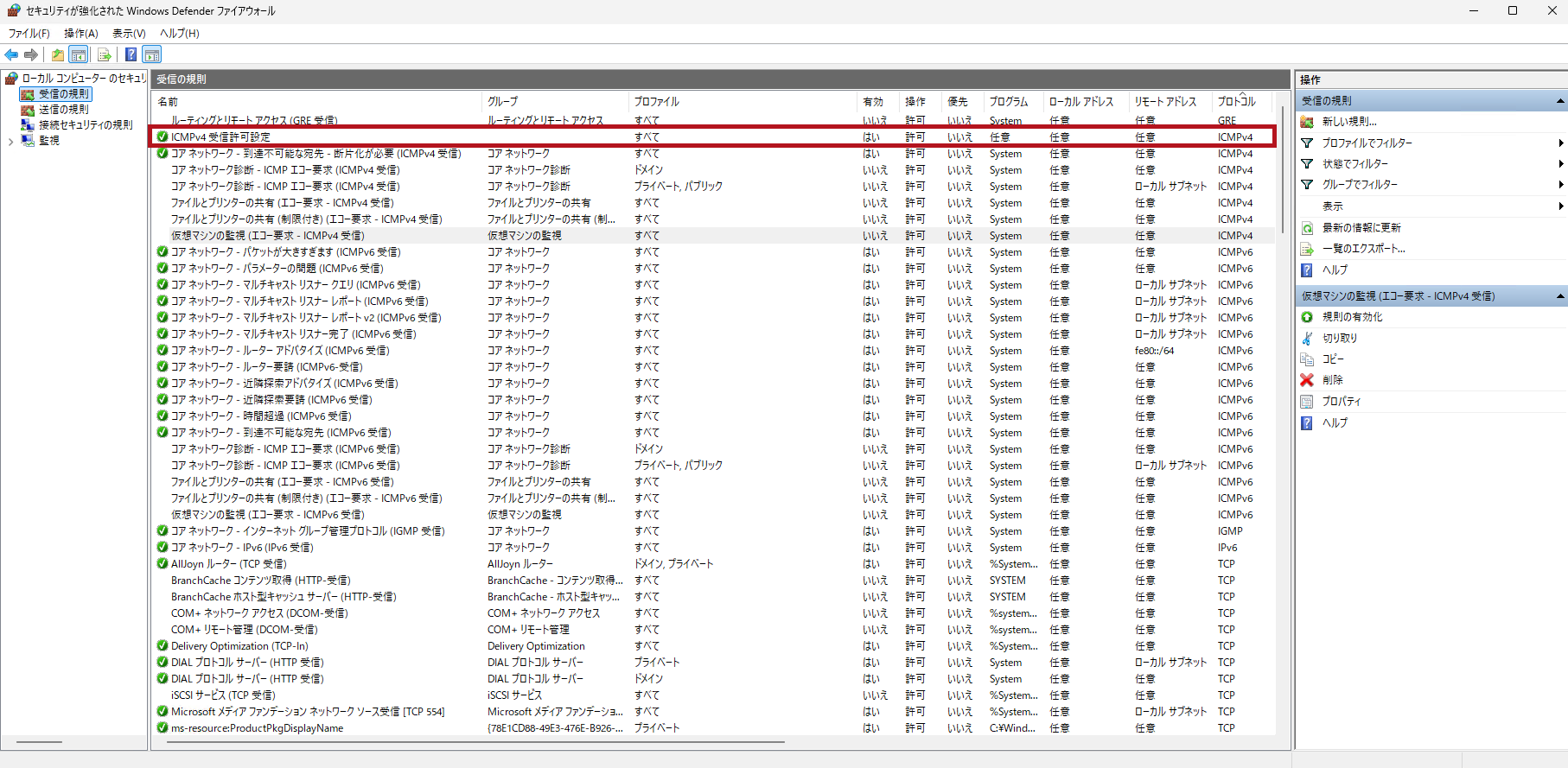

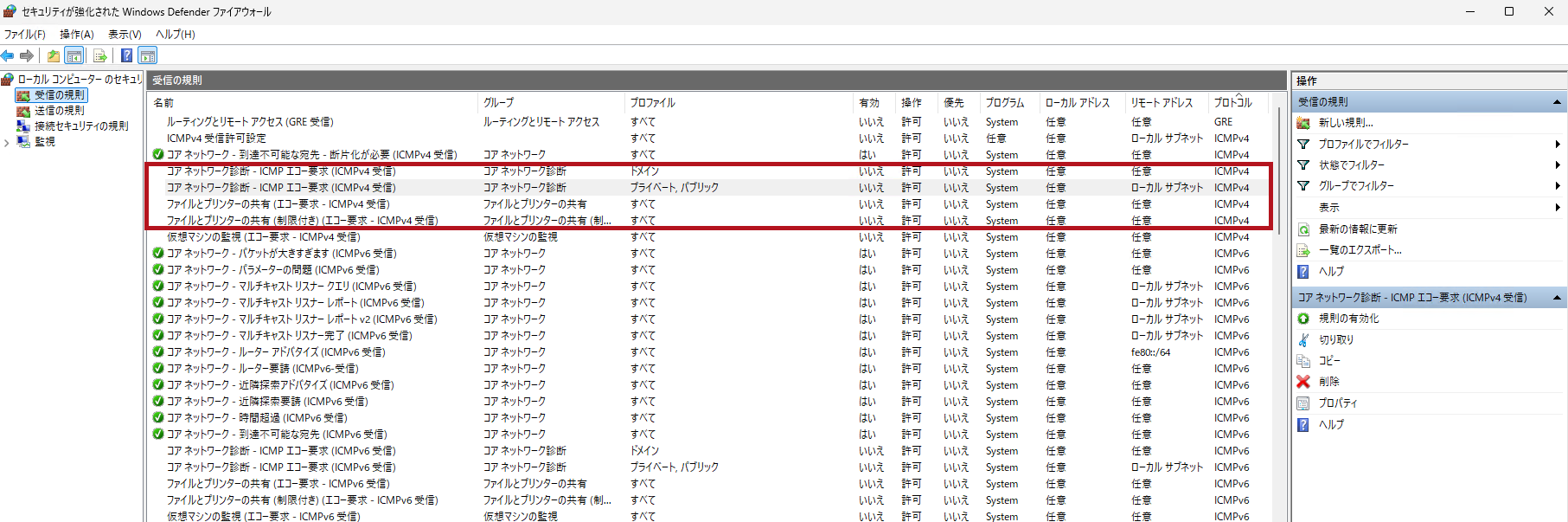

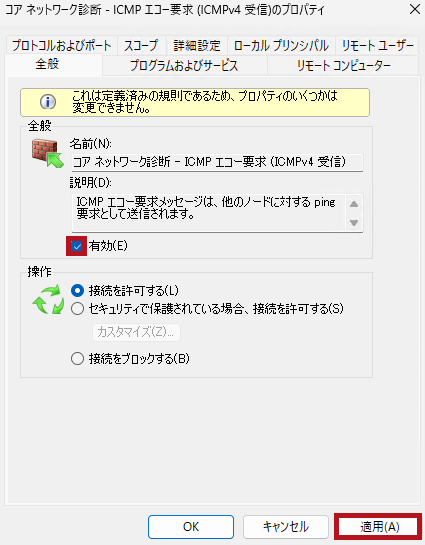

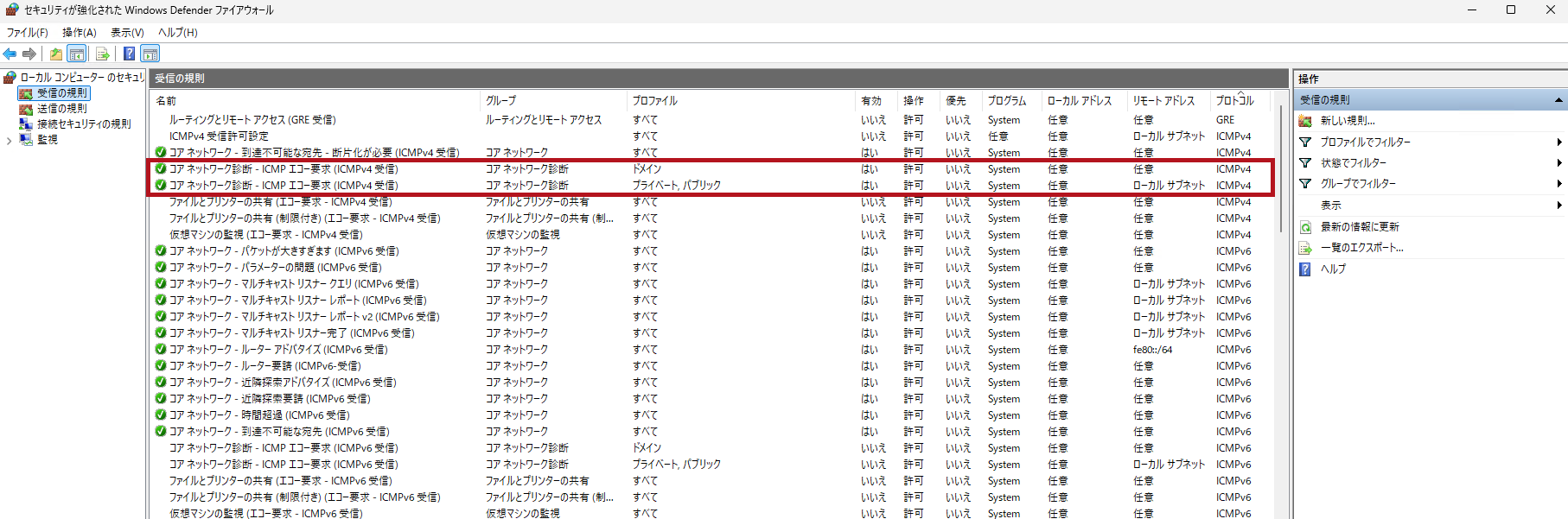

既定の規則を有効化してICMPv4(Ping)を許可する場合の手順

既定の規則を利用することで、接続を許可することができます。

ICMPv4に関する既定の規則は複数存在します。

今回は、コアネットワーク診断 ICMPエコー要求(ICMPv4 受信)の規則を有効化して確認します。

※プロファイルが、プライベート、パブリックの方の規則を編集しています。

※新規に構成した受信の規則は無効化してから、確認しています。

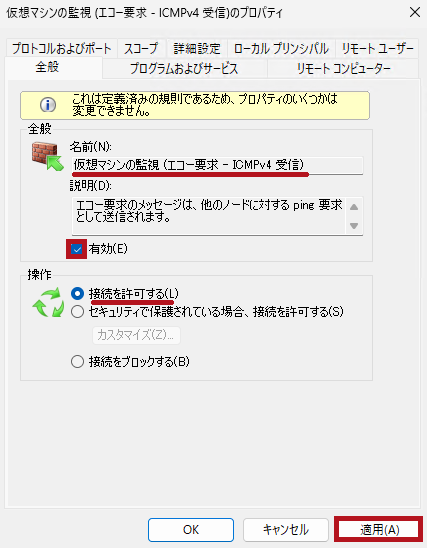

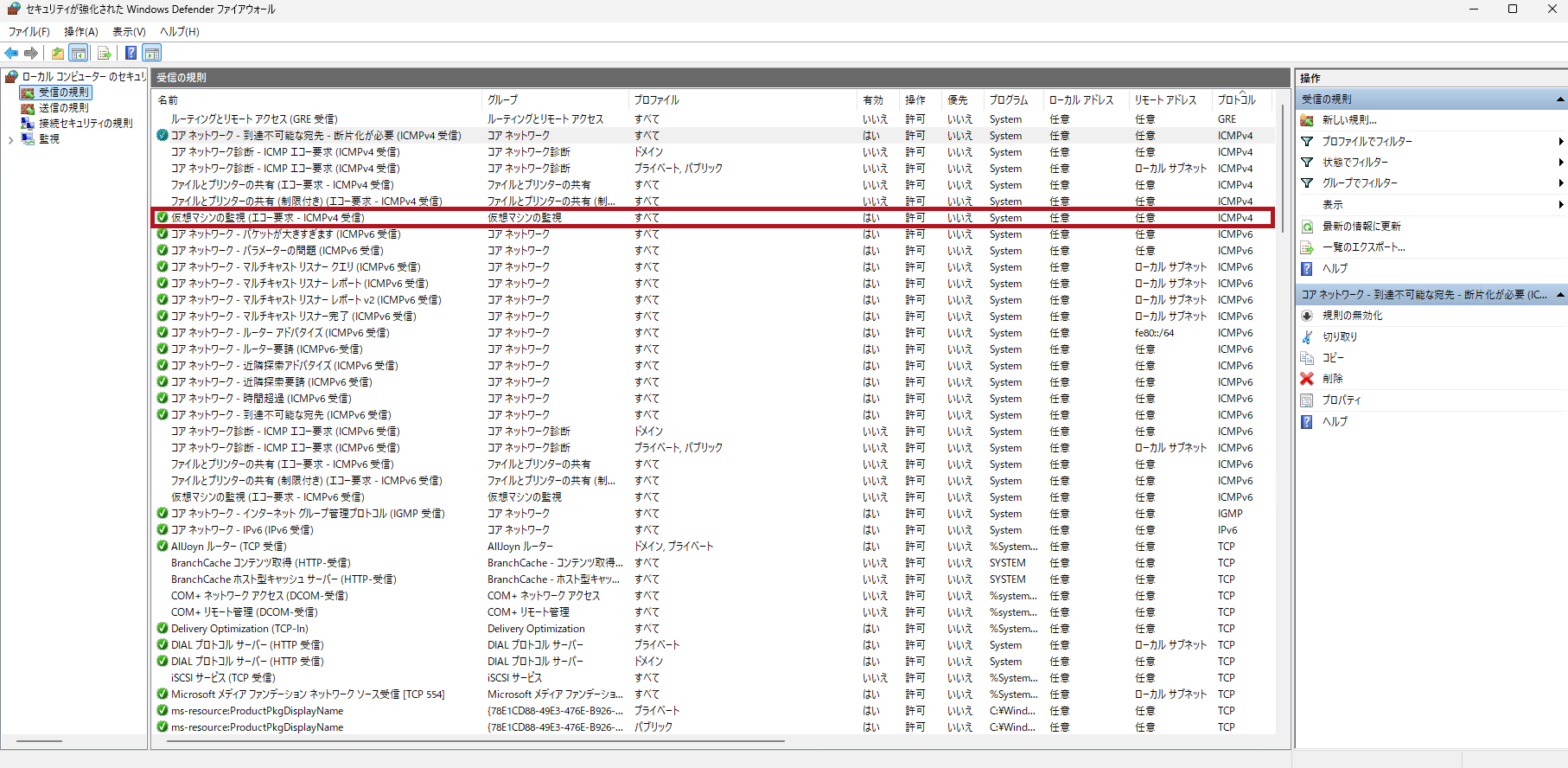

既定の規則として仮想マシンの監視(エコー要求 ICMPv4 受信)が設定されている場合もある

Azure環境でWindows Serverの仮想マシンを作成した場合、既定の規則として仮想マシンの監視(エコー要求 ICMPv4 受信)が設定されています。

この既定の規則を有効にすることで、すべてのIPアドレスからのICMPv4(Ping)が許可されます。

| 仮想マシンの監視(エコー要求 ICMPv4 受信)を確認 | |

| 受信の規則の一覧を確認すると、既定の規則として仮想マシンの監視(エコー要求 ICMPv4 受信)が表示されています。 有効にすると、今回新規に作成した受信の規則と同様の設定ができます。 |

|

|

|

—広告—

PowerShellを使用してWindows Defenderファイアウォールの受信規則を構成する手順

公式サイトを参考に確認を進めます。

コマンド ラインを使用して Windows ファイアウォールを管理する

なお、PowerShellの場合、受信の規則と送信の規則の構成には同じコマンドレットを使用します。

DirectionパラメーターでInboundを指定することで受信の規則を構成できます。

GUIから設定する場合と同様に、ICMPv4(Ping)を許可する受信の規則を構成しています。

新規に受信の規則を構成する場合はNew-NetFirewallRuleを使う

新たに受信の規則を構成する場合は、New-NetFirewallRuleコマンドレットを使用します。

なお、送信の規則を構成する場合もNew-NetFirewallRuleコマンドレットを使用します。

※Windows 11の場合と同じ手順で、Windows Server 2025も設定できます。

※ICMPv4 受信許可設定という名前で、受信の規則を構成しています。

| New-NetFirewallRuleを使用して新規に受信の規則を構成 | |

|

規則の設定を確認する場合はGet-NetFirewallRuleを使う

規則の設定を確認する場合は、Get-NetFirewallRuleコマンドレットを使用します。

ただし、設定項目によっては、Get-NetFirewallRuleコマンドレットでは取得できないケースがあります。

その場合は、別のコマンドレットと組み合わせて利用します。

Get-NetFirewallApplicationFilter

Get-NetFirewallAddressFilter

| Get-NetFirewallRuleを使用して規則の設定を確認 | |

|

規則の設定を変更する場合はSet-NetFirewallRuleを使う

規則の設定を確認する場合は、Set-NetFirewallRuleコマンドレットを使用します。

今回は、リモートIPアドレスをローカルサブネットのみに変更しています。

| Set-NetFirewallRuleを使用して規則の設定を変更 | |

|

※Get-NetFirewallRuleだけでは、リモートIPアドレスの設定を取得できないため、Get-NetFirewallAddressFilterを組み合わせて使用しています。

規則を無効化する場合はDisable-NetFirewallRuleを使う

規則を無効化する場合は、Disable-NetFirewallRuleコマンドレットを使用します。

規則を無効化した後に、Get-NetFirewallRuleコマンドレットを使用して設定を確認すると、EnabledがFalseになっていることを確認できます。

| Disable-NetFirewallRuleを使用して規則を無効化 | |

|

規則を有効化する場合はEnable-NetFirewallRuleを使う

規則を有効化する場合は、Enable-NetFirewallRuleコマンドレットを使用します。

規則を有効化した後に、Get-NetFirewallRuleコマンドレットを使用して設定を確認すると、EnabledがTrueになっていることを確認できます。

| Enable-NetFirewallRuleを使用して規則を有効化 | |

|

Set-NetFirewallRuleを使用しても規則を無効化できる

Set-NetFirewallRuleコマンドレットを使用しても、規則を無効化できます。

EnabledパラメーターにFalseを指定することで規則を無効化できます。

| Set-NetFirewallRuleを使用して規則を無効化 | |

|

規則を削除する場合はRemove-NetFirewallRuleを使う

規則を削除する場合は、Remove-NetFirewallRuleコマンドレットを使用します。

規則を削除した後にGet-NetFirewallRuleで確認すると、表示名がICMPv4 受信許可設定という規則は存在しないため、エラーになることを確認できます。

| Remove-NetFirewallRuleを使用して規則を削除 | |

|

同じ表示名の規則を確認する方法

既定の規則の中には、同じ表示名の規則が複数存在する場合があります。

この場合はDisplayNameではなく、Nameを確認します。

PowerShellで設定を行う際は、パラメーターでNameを指定してコマンドレットを実行します。

| 同じ表示名の規則を確認 | |

|

—広告—

最後に

今回は、Windows ServerのWindows Defenderファイアウォールの規則設定手順を確認しました。

許可するプロトコルやポート、プログラムだけでなく、IPアドレスやプロファイルも選択できることが確認できました。

また、同様の設定がPowerShellを利用しても構成できることが確認できました。

引き続き、いろいろ試してみたいと思います。

Windows ServerのSNMPサービス構成手順については、こちらで紹介しています。

Windows Server 2025の日本語化手順は、こちらで紹介しています。